Štítek: Microsoft

Pokročilá nastavení BitLockeru

Tento krátký text bude o možnostech nástroje BitLocker, které nejsou konfigurovatelné pomocí GUI, ale mohou se hodit pro datové disky, USB klíčenky, zálohy nebo další paměťová média. Pro práci s níže popsaným je potřeba PowerShell, nebo příkazová řádka.

Pro odemčení jednotky je možné využít certifikátu, který vystaví interní certifikační autorita. Přidání možnosti odemknout jednotku certifikátem ukáži na příkladu níže. Pokud využíváme PowerShell je možné místo souboru certifikátu odkázat na certifikát instalovaný v systému (účet uživatele, nebo počítače).

manage-bde -protectors -add E: -certificate -cf c:\File Folder\Filename.cerVelmi zajímavou možností pro sdílená externí paměťová média je pak možnost odemknout jednotku pomocí členství účtu uživatele, nebo počítače ve skupině zabezpečení. Pro uživatele jde o velmi pohodlnou možnost, kdy pro odemčení jednotky nemusí nic zadávat a zároveň nehrozí vyzrazení pinu nepovolané osobě. Tuto možnost ovšem nedoporučuji využívat pro zálohovací média, protože při ztrátě AD již nebude možné takové médium odemknout, pokud nebude vytvořená vytištěná záloha 48 mastného obnovovacího klíče. Níže uvedený příklad nastavuje právo odemknout jednotku E: členům skupiny ekonomického oddělení.

manage-bde -protectors -add E: -sid DOMAIN\skupina-ekonomickeV konfiguraci nástroje BitLocker je potřeba mít pořádek, proto se hodí vypsat konfiguraci pro danou jednotku (např. C:), což provede příkaz:

manage-bde -protectors -get C:Výše uvedený příkaz rovněž zobrazí obnovovací 48 ciferný klíč. Posledním typem, který zde v krátkosti popíši je vynucení zálohy obnovovacího klíče do účtu počítače v AD. Pomocí GPO je možné nastavit, že bez této úspěšné zálohy nepůjde zahájit šifrování, ale někdy se může hodit možnost přidat klíč ručně (např. počítač je již šifrovaný v době zařazení do domény). Pro úspěšné provedený zálohy je nutné znát ID obcovacího klíče, které je mimo jiné výstupem příkazu výše uvedeného. Vlastní zálohu pak realizuje příkaz:

manage-bde -protectors -adbackup C: -id '{00000000-0000-0000-0000-000000000000}'Deaktivování BitLockeru pomocí instalačního média systému Windows

Dnes to bude trochu netypické, jsou situace, kdy z nějakého důvodu potřebujete deaktivovat BitLocker, protože brání spuštění systému Windows, nebo přístupu k datům. Tento stav může nastat při chybě čipu TPM, případně vzácně při aktualizaci UEFI. Dále popsanou cestou jde řešit i poměrně vzácná chyba, kdy si BitLocker vyžádá po pinu obnovovací klíč a následně dojde k restartu, po kterém se stav opakuje.

Pro řešení výše popsaných problémů potřebujeme mít přístup k příkazové řádce, tedy nabootovat počítač z instalačního média systému Windows. Zde je nutné podotknout, že pokud je šifrovaným systémem Windows 10, nebo Windows 11, potřebujeme instalační médium systému Windows 10 minimálně verze 1703 (instalačka tedy nemusí být úplně aktuální). Po nabootování z instalačního média potvrdíme jazyk a rozložení klávesnice, následně otevřeme příkazovou řádku (buď pomocí SHIFT + F10, nebo pomocí možností opravy systému). Nástrojem Diskpart zjistíme označení uzamčené systémové jednotky (příkaz list volume)

Nyní přistoupíme k vlastnímu odemčení jednotky pomocí:

- hesla: manage-bde –unlock C: -password He$!o

- obnovovacího klíče: manage-bde –unlock E: -recoverypassword xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx

- USB klíče: manage-bde –unlock E: -recoverykey F:\Backupkeys\recoverykey.bek

Po úspěšném odemčení jednotky potřebujeme ochranu pozastavit, aby se s restartem jednotka opět neuzamkla. Pozastavení ochrany provedeme příkazem:

manage-bde -protectors -disable C:Pokud (např. kvůli aktualizacím) potřebujeme pozastavit ochranu na více než jeden restart, využijeme parametr rc, následující příkaz pozastaví ochranu na 3 restarty:

manage-bde -protectors -disable C: -rc 3Pokud víme, že problémy s BitLockerem jsou způsobeny chybou TPM modulu, je možné provést tzv. vynucenou obnovu. Tato možnost způsobí, že veškeré klíče nástroje BitLocker, které jsou uloženy v TPM, budou vymazány při staru počítače a jedinou možností, jak danou jednotku odemknout je použití obnovovacího klíče, nebo disku USB k odemčení jednotky. Vynucenou obnovu provedeme příkazem:

manage-bde –forcerecovery C:Nejzazším scénářem je úplné dešifrování jednotky, které je proveditelné příkazem:

manage-bde –off C:Doba trvání relace vzdálené plochy

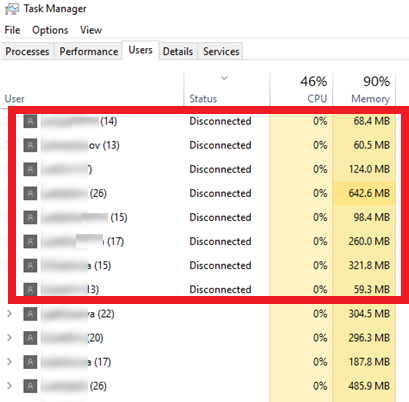

Jako správce můžu mít několik důvodů k tomu, abych potřeboval znát délku otevřených RDP spojení vůči některému ze serverů či počítačů. Nejde jen o dobu aktivně otevřených spojení, ale především o spojení, která jsou odpojená. Odpojená spojení nadále čerpají prostředky zařízení, ale pro uživatele jsou pohodlná, protože se kdykoliv mohou připojit k své již rozdělané práci. Tato spojení může ukončit uživatel, odhlášením se, administrátor např. pomocí správce úloh, nebo je ukončí restart systému, vůči kterému jsou otevřena. Příkladem může být snímek ze správce úloh, který poskytuje web WOSHUB.

Informace o otevřených spojeních, včetně délky jejich trvání je možní získat příkazem:

quserPodrobnější informace, včetně přepočtené délky trvání relací, je pak možné získat pomocí PowerShellu:

Get-RDUserSession -ConnectionBroker $env:COMPUTERNAME |select-object -Property CollectionName, HostServer, DomainName, UserName, ServerIPAddress, CreateTime, DisconnectTime, SessionState, IdleTime , SessionID , `

@{Name='SessionAge ([days.]hours:minutes)';Expression={ ((get-date ) - $_.CreateTime) } }Nastavení limitu relace vzdálené plochy

Je více možností, jak nastavit parametry relací vzdálené plochy. Pokud je nasazena a licencována služba Server Vzdálené plochy, je nejlepší konfigurovat daná nastavení zde.

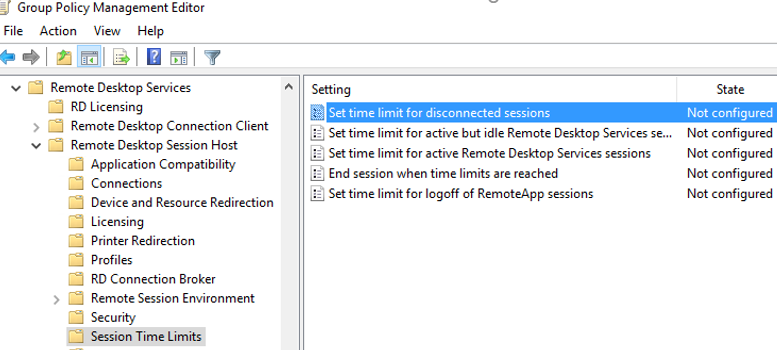

Běžněji dostupné možnosti jsou buď hromadně pomocí GPO, kdy se využije:

Konfigurace počítače – > zásady – > šablony pro správu – > součásti systému Windows – > služba Vzdálená plocha – > hostitel relací vzdálené plochy – > časové limity relací

Zde jsou k dispozici konfigurace:

- Nastavte časový limit pro odpojenou relaci;

- Nastavit časový limit pro aktivní, ale nečinné relace služby Vzdálená plocha — politika umožňuje ukončit nečinné relace RDP, které nemají žádný vstup uživatele (jako je pohyb myši nebo psaní něčeho na klávesnici);

- Nastavte časový limit pro aktivní relace služby Vzdálená plocha — je to maximální doba jakékoli relace RDP (i aktivní), po které se přepne do odpojeného stavu;

- Ukončit relaci při dosažení časových limitů — nastavuje čas, po kterém bude RDP session ukončena (odhlášena) namísto jejího odpojení;

- Nastavte časový limit pro odhlášení relací aplikací RemoteApp.

Výše popsaným konfiguracím GPO odpovídají hodnoty obsažení v registru: HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services

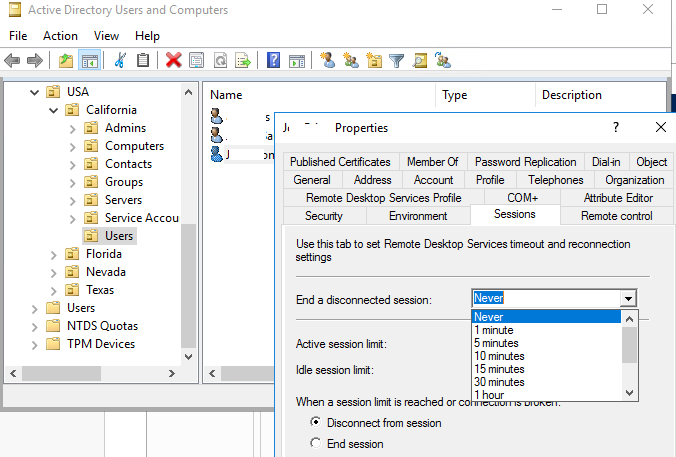

Další možností je omezit délky relací konkrétním uživatelům, což se nastavuje na kartě Relace v rámci vlastností uživatele v Users and Computers ADDS. Nastavení je možné vyvolat rovněž pomocí centra pro správu AD.

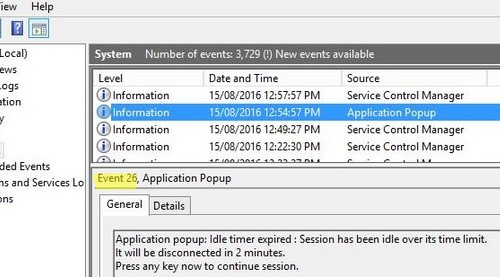

Pokud nám omezení doby relací nefunguje a v prohlížeči událostí se objevuje událost ID 26:

je potřeba provést následující příkaz PowerShellu:

Set-WmiInstance -Path "\\localhost\root\CIMV2\TerminalServices:Win32_TSSessionSetting.TerminalName='RDP-Tcp'" -Argument @{EnableTimeoutWarning=0Povolení vzdálené plochy PowerShellem

Někdy je potřeba z nějakého důvodu si povolit na vzdálený PC RDP, např. aplikace, které nemají známé parametry oprav pro příkazovou řádku apod, nebo něco potřebujete prostě a jednoduše udělat v aplikaci, která zrovna pomocí PowerShell commandů ovládat nelze. Fyzicky svou cestu k počítači vážit nemusíme, pokud jde k dispozici vzdálená správa pomocí PowerShellu.

Pokud přistupuji vzdáleně, pak do relace zadám příkaz:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 0Pokud jsem na stroji fyzicky, musím spustit PowerSehll jako správce a následně využiji příkaz výše. Příkaz povolení realizuje změnou hodnoty položky registru. Nyní ještě musíme zajistit povolení ve Firewallu, což zajistí následující příkaz:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"Příkaz Enable-NetFirewallRule slouží k povolení některého z hotových pravidel Firewallu, může to být některá z výchozích šablon (nikdy dříve nevyužitá), nebo uživatelsky definované pravidlo, které je v danou chvíli neaktivní či zakázané.

Instalace certifikátu do user private store

Dnes se dostaneme k problematice certifikátů. Někdy se hodí pro nějakou službu mít přístup jen pro uživatele, kteří drží nějaký certifikát. Můžeme mít scénář, kdy cloudová služba vyžaduje certifikát, který je vystaven pro organizaci, aby umožnila zadat přihlašovací údaje uživateli. Pro instalaci pfx certifikátu pro nějakou skupinu uživatelů, můžeme mít jiný důvod (nejčastěji půjde o SSL certifikát), proto se pojďme podívat, jak na to.

V první řadě musíme mít instalovanou správnou certifikační autoritu, pokud jde o externí službu, využijeme pfx soubor k instalaci důvěryhodné certifikační autority pomocí GPO v rámci dané politiky následovně:

- Konfigurace počítače

- Nastavení systému Windows

- Nastavení zabezpečení

- Zásady veřejných klíčů

- Pomocí kontextového menu vyvoláme průvodce importem certifikátu a použijeme požadovaný pfx soubor

Nyní již můžeme přistoupit k řešení importu vlastního certifikátu uživateli. Bohužel v GPO nemáme k dispozici certmgr.msc konzolu, nebo obdobu správy certifikátů pomocí IE. K privátnímu uložišti certifikátů uživatele se nelze pomocí GPO nijak dostat, což je správně, musíme si trochu pomoci nástrojem certutil, který použijeme následujícím skriptem:

certutil -f -user -p "CertificatePassword" -importpfx %LOGONSERVER%\netlogon\certificates\vendorcertificate.pfx"Výše uvedený skript platí, když je daný certifikát uložený na DC, pokud jej ukládáme na libovolný jiný server, využíváme konkrétní UNC cestu k certifikátu. Skript uložíme jako soubor formátu cmd, nebo bat. Nyní se vrátíme do GPO editoru politiky a zajistíme instalaci certifikátu uživateli. Nejlepší cestou, je využít plánovanou úlohu, protože se jedná o GPO preferenci, což nám umožní lépe cíli na konkrétní uživatele, kteří mají certifikát mít instalovaný. Plánovanou úlohu vytvoříme v editoru politiky následovně:

- Konfigurace uživatele

- Předvolby

- Ovládací panely

- Naplánované úlohy

- kontextovým menu vytvoříme novou plánovanou úlohu pro Windows 7 a novější

Naplánovaná úloha se bude spouštět při přihlášení uživatele a bude spouštět náš skript, který jsme si popsali výše. Posledním úkolem je v upřesnění využít cílení úlohy, pokud je to potřeba.

Je důležité si uvědomit, že uživateli se certifikát touto cestou zapíše až při druhém přihlášení na daném PC, první přihlášení aktualizuje politiky a vytvoří plánovanou úlohu spolu se zapsáním certifikační autority. Až druhé přihlášení aktivuje plánovanou úlohu a zapíše certifikát.

Videa o Windows 10

Ohlédnutí za prvním buildem s oficiální podporou češtiny v programu Windows Insider

Co je XPS

XPS neboli „XML Paper Specification” (v začátcích byl znám pod kódovým označením „Metro”) je formátem určeným k reprezentaci dokumentů. Jako takový je součástí nové grafické architektury Windows Presentation Foundation (WPF) uvedené spolu s operačním systémem Windows Vista v roce 2007. Zde má několik způsobů užití. Především slouží jako formát souborů tiskové fronty (spool file), tj. formát, ve kterém jsou předávány dokumenty z aplikací tiskovým driverům systému, či též přímo coby jazyk pro popis stránky řídící chod tiskárny – na trhu přibývá stolních tiskáren (kancelářský, ale třeba i velkoformátový tisk) schopných takto nativně s XPS pracovat (produkty Canon, Epson, HP, Xerox aj.).

Z hlediska polygrafie významnější využití má pak XPS coby formát pro univerzální, na aplikaci a platformě nezávislou elektronickou reprezentaci dokumentů sloužící k výměně dokumentů mezi uživateli, archivaci, elektronickém publikování apod. Tímto způsobem nasazení se XPS zásadním způsobem podobá Adobe PDF. Na rozdíl od PDF je ale XPS v současnosti dobře použitelný pouze k reprezentaci dokumentů kancelářských aplikací, typicky dokumentů Microsoft Office, které jinak mohou mít po přenesení do jiného prostředí různé problémy se svým zobrazením (chybějící písma, přestránkování podle aktuálního tiskového driveru aj.). Takovéto XPS dokumenty lze použít coby podklady pro tiskové zakázky, a to způsoby, které naznačíme v dalším výkladu.

Vytvořit XPS reprezentaci dokumentu libovolné aplikace podporující tisk je ve Windows Vista možno s pomocí zabudovaného virtuálního tiskového driveru (Microsoft XPS Document Writer). K prohlížení XPS lze použít XPS Viewer dostupný skrze Internet Explorer 7 či samostatně. Příslušné nástroje jsou (po instalaci platformy .NET Framework 3.0 a Internet Exploreru 7 či balíku „XPS Essentials Pack”) k dispozici i pro starší podoby Windows, tedy Windows XP a 2003 Server. Specifické možnosti převodu do XPS v aplikacích Microsoft Office 2007 (Windows Vista i XP) poskytuje dále plugin Save as XPS.

Použití XPS nekončí u technologií Microsoftu. Vzhledem k tomu, že Microsoft zveřejnil specifikaci XPS k volnému užití bez poplatků (royalty free) a XPS je založen na všeobecně podporovaném standardu XML, lze poměrně snadno vytvářet XPS aplikace v podstatě pro libovolnou platformu. Již dnes jsou takto k dispozici nástroje nejen pro Windows, ale i Mac OS X či Linux. Další podpoře by měla výrazněji pomoci připravovaná standardizace XPS prostřednictvím organizace Ecma.

Schéma naznačující způsoby fungování XPS v Microsoft Windows Vista (Převzato z materiálů společnosti Global Graphics)

Ke schopnostem formátu

XPS dokument je vlastně souborovým archivem komprimovaným algoritmem ZIP, ve kterém jednotlivé soubory nesou informace o obsahu stránek dokumentu. K popisu (layout, text, vektorové objekty aj.) je použito jazyka XML, dále jsou součástí archivu soubory použitých bitmapových obrázků či písem (OpenType), ICC profily spojené se správou barev, print tickety, metadata aj. Daný způsob vyjádření má řadu výhod: založení na XML znamená možnost využití nepřeberného množství nástrojů pro daný standard umožňujících mimo jiné snadný vývoj aplikací pro zpracování XPS. Popsaná hierarchická struktura pak dovoluje snadnou manipulaci s komponentami dokumentu jak v odpovídajících nástrojích, tak třeba i s použitím obvyklých prostředků pro správu souborů a ZIP archivů (možnost snadno extrahovat či nahradit použité obrázky apod.).

Způsob, jakým má být XPS dokument tištěn, je popsán v tzv. print ticketech vložených do dokumentu. Tyto jsou zaměřeny na aplikace ve světě stolního tisku, při zpracování XPS na pokročilejším tiskovém zařízení by měly být ignorovány.

Unikátní vlastností XPS je podpora formátu Microsoft HD Photo (resp. JPEG XR), který by se mohl díky řadě zajímavých vlastností (efektivní komprese, 32bitová barevná hloubka na kanál, HDR aj.) výhledově stát nástupcem formátu JPEG při reprezentaci bitmapové grafiky, zejména digitálních fotografií (blíže viz ST 02/2008, str. 51–52). Barvy mohou být v XPS dokumentu jak v RGB (sRGB, scRGB), tak i CMYK, přímé či N-Channel, oproti PDF chybí podpora Gray, Lab a ICC-RGB. Ke správě barev v XPS dokumentech je použito vlastního systému Windows Vista WCS (Windows Color System), barvám dokumentu jsou nicméně (povinně) přiřazeny ICC profily použitelné standardními způsoby. XPS podporuje rovněž barevné přechody a základní nasazení průhlednosti. Z hlediska elektronické výměny XPS dokumentů je důležitá podpora digitálních podpisů a systému správy autorských práv v daném formátu.

XPS versus PDF

Jak bylo naznačeno výše, XPS má v mnohém podobné poslání jako Adobe PDF. Při podrobnějším srovnání jsou ale viditelné značné rozdíly mezi oběma formáty, z nichž uveďme alespoň ty stěžejní. Především je takto třeba říci, že schopnosti PDF jsou mnohem bohatší ve všech oblastech nasazení, oblast tiskové produkce z toho nevyjímaje. XPS si zde takto na rozdíl od PDF nedokáže poradit s pokročilejší typografií, sofistikovanějšími nastaveními průhledností, přetisky, knockouty, TrueType a Type 1 fonty a mnoha dalšími prvky majícími pro pokročilejší tiskový výstup zásadní význam.

Pro práci s PDF pak existuje velké množství softwarových nástrojů (Acrobat s desítkami pluginů, Adobe Reader, mnohé další produkty od jednoduchého freeware až po komplexní serverové systémy), z nichž mnohé lze velmi rozmanitými způsoby nasadit pro polygrafické aplikace. XPS oproti tomu zřejmě i ve vzdálenější budoucnosti zůstane omezen spíše jen na oblast kancelářské výměny dokumentů, nástrojů pro jeho zpracování je v současnosti maximálně několik desítek.

Z technického hlediska je výhodou XPS oproti PDF jeho založení na XML a kontejnerové struktuře souborů. To přináší (přinejmenším teoreticky) možnosti snazšího zpracování i generování souborů v daném formátu, než je tomu u PDF. Adobe výhodnost daného přístupu nepřímo potvrdila tím, že zahájila vývoj formátu s kódovým označením Mars, což je vlastně PDF přepsaný do XML. Ke dnešnímu dni jde stále o řešení v betaverzi bez oficiální podpory v Adobe produktech.

Základním prostředkem pro tvorbu XPS ve Windows Vista a XP je virtuální tiskový driver XPS Document Writer

XPS a polygrafie

I když se XPS svými vlastnostmi PDF rozhodně nevyrovná a pro nasazení v nástrojích předtiskové přípravy je evidentně nevhodný, zůstává přesto formátem, který by neměl být polygrafickými provozy přehlížen. S narůstajícím počtem instalací Windows Vista a Microsoft Office 2007 (a výhledově dalších Microsoft produktů) bude totiž stále dostupnějším prostředkem zdarma pro tvorbu na prostředí nezávislé reprezentace kancelářských dokumentů, kterou pak lze předat k tiskovému zpracování. Uživatelé samozřejmě mohou obdobně použít i PDF, ale vyžaduje to od nich instalaci odpovídajícího převodního, často komerčního softwaru (nemluvíme zde nyní o platformě Mac OS X), přičemž rozmanitost nástrojů a způsobů jejich nastavení může být zdrojem mnoha potíží. Oproti tomu generování XPS standardními prostředky a při výchozích nastaveních povede k souborům, se kterými si tiskárna či studio dokáže snadno poradit, už i proto, že budou dopředu známa slabá místa takových převodů.

Nelze přehlédnout určitou podobnost XPS s PDF/X-3 či PDF/A: specifikace XPS požaduje, aby dokument v daném formátu měl všechna použitá písma vložena a všechny barvy spojeny s připojenými ICC profily. Spolu se skutečností, že hierarchická struktura XPS dokumentu dovoluje různorodou manipulaci například s vloženou bitmapovou grafikou, se takto nabízí poměrně unifikovatelné a dobře kontrolovatelné cesty zpracování.

Zmínit je pak třeba i zásadní možnost převodu XPS dokumentu do PDF (resp. PDF/X), pro kterou již vznikají nástroje zaměřené na oblast předtiskové přípravy. Zpracování výsledků takové konverze lze založit na obvyklých nástrojích a postupech pro PDF workflow (preflight, editace, archová montáž aj.), podstatná výhoda oproti dosavadnímu převodu typu „kancelářský dokument-PDF“ je zde dána tím, že XPS dokument je pro takový převod lépe a bezproblémověji strukturován (viz výklad výše).

Zadávání tiskových zakázek prostřednictvím XPS tedy může přinést novou, zřejmě schůdnější cestu realizace tiskového výstupu u zadavatelů z podnikové oblasti, kteří doposud obvykle dodávají podklady pro tisk brožur, letáků, ceníků, vizitek, hlavičkových papírů apod. v podobě nativních dokumentů kancelářských aplikací (Word, Excel, PowerPoint aj.), jejichž korektní zpracování není obvykle snadné. Opomenuty by zde neměly být ani cesty automatizovaného zadávání, tedy kioskový tisk a služby Web2Print.

Copy- či print-shopy s digitálními tiskovými stroji nebo i ofsetové tiskárny mají takto šanci udržet zákazníky stávající a dále získávat zákazníky nové při celkovém zkvalitnění a zefektivnění workflow. Samozřejmě ale bude nejvíce záležet na tom, kolik zákazníků bude takto XPS používat, resp. bude vybaveno softwarem pro jeho přípravu – přechod na Windows Vista je zatím spíše jen pozvolný.

Zajímavý potenciál má XPS při tisku výstupů z databází (seznamy, vyúčtování apod.), případně tedy i personalizovaných tiskovin (direct mail aj.) – výhody vyniknou tam, kde nejsou kladeny vyšší nároky na grafické podání výstupu. Vzhledem k založení XPS na XML je relativně snadné vytvořit odpovídající převodníky, které z dat databáze generují příslušné XPS dokumenty. Hlavními výhodami takového přístupu je zde rychlost zpracování a možnost zachovat tytéž postupy jak při in-house, tak i externím tisku takových výstupů.

Ke konkrétní podpoře

Možnosti polygrafického nasazení XPS takto vypadají poměrně zajímavě, nic by ovšem neznamenaly bez konkrétních produktů, které je dovolují realizovat. Zde je trh evidentně v počátcích, určitá konkrétní řešení již nicméně k dispozici jsou a stojí za to se o nich zmínit.

Zásadní produkty tak nabízí především společnost Global Graphics, která s Microsoftem významně spolupracuje na vývoji a propagaci XPS. Stěžejní produkt daného výrobce, tedy ripovací software Harlequin Server RIP 8.0, poskytuje možnost nativního výstupu z XPS, což dovoluje rychlé zpracování souborů v daném formátu s možností kontroly řady charakteristik až ve fázi výstupu. Obdobná podpora pro PostScript a PDF a řada nejrůznějších volitelných nástrojů pro in-RIP zpracování (archová montáž, správa barev, substituce fontů, trapping aj.) činí z daného produktu velmi univerzální řešení použitelné v nejrozmanitějších workflow.

Podpora XPS je zabudována rovněž do Global Graphics eDocument Library, knihovny pro softwarové aplikace, dovolující manipulovat s různými souborovými formáty. Mimo jiné dovolí tato knihovna konverze XPS do PDF/X či PDF/A. Zabudována by měla být do příští generace produktů společnosti Quark, těžko nyní odhadnout, jaké možnosti pro XPS by se zde mohly naskýtat v případě použití se sázecím programem QuarkXPress. XPS Toolkit Configurator společnosti Actino Software dovoluje nasadit eDocument Library při zpracování XPS v nástrojích pro automatizaci pre-pressového workflow Enfocus Software FullSWITCH a PowerSWITCH.

Zcela v tichosti se možnost otevřít XPS dokument a tento převést do PDF objevila i v Adobe Acrobatu 8.1 pro Windows (zřejmá je souvislost s projektem Mars zmíněným výše). I při zběžných testech si lze ovšem povšimnout určitých problémů v takto konvertovaných dokumentech (nekorektně převedená průhlednost, není možno zachovat HD Photo obrázky aj.).

Podporu zpracování XPS v nejnovější generaci svých Fiery RIPů demonstrovala na letošní Drupě i společnost EFI. Se zřejmě prvním specializovaným softwarem pro archovou montáž XPS dokumentů přišla na stejné akci společnost Ultimate Technographics. Její „Imposition Engine SDK“ je sadou vývojářských prostředků dovolujících vyvíjet nástroje pro archovou montáž XPS zejména v oblasti digitálního a stolního tisku, postupně by měly být její schopnosti k dispozici ve všech Ultimate produktech (On Demand, Impostrip aj.).

Pozornost zaslouží rovněž řešení společnosti NiXPS. Její Edit (299 euro) je aplikací dovolující XPS dokumenty nejen prohlížet a tisknout, ale též editovat či exportovat do PDF, zajímavý je zde nástroj pro jednodušší personalizaci XPS dokumentu s daty z textových souborů s oddělovači. Produkt je k dispozici nejen ve Windows, ale i v Mac OS X. K pouhému prohlížení na obou daných platformách je nabízen NiXPS View (75 euro), pro vývojáře, jenž by možnosti daných produktů chtěli začlenit do jiných aplikací, poskytuje výrobce odpovídající SDK. Před časem uzavřel NiXPS partnerský kontrakt se společností Enfocus Software, jehož výsledkem by měla být implementace preflightového zpracování XPS do některého budoucího Enfocus produktu – dočká se tak trh nějakého „PitStopu pro XPS“?

NiXPS Edit: všestranná aplikace pro práci s XPS

Odpovídající technologie (XPREF, eXaminer) určené k zabudování do řešení OEM partnerů pak na Drupě demonstrovala i společnost QualityLogic. Jejich posláním jsou preflight, opravy, optimalizace a export XPS dokumentů. Možnost konvertovat XPS dokumenty do PDF, PostScript či EPS vyjádření, a s tímto dále pracovat v pre-pressovém workflow, poskytují již po nějaký čas dobře známé produkty Asura (preflight) a Solvero (editace) společnosti OneVision.

Závěrem

Využití Microsoft XPS v polygrafii způsoby, které jsme naznačili výše, je na samém počátku.Nativní prohlížeč s možností podpisu dokumentů byl v průběhu životního cyklu Windows 10 ze systému odstraněn, dnes je potřeba mít externí program jako je Xodo.

Výukový materiál pro SQL server

Dělím se se všemi zájemci o Microsoft SQL server o svoje základní kurzy pro správce. V archivu naleznete instalační soubory SQL serveru a nástrojů, prezentace, příklady skriptů a další studijní materiály k základům jazyka T-SQL a administraci Microsoft SQL serveru.

Heslo pro stažení: Globis2020